RADIUS Proxy pada Virtual Private Server

Remote Authentication Dial In User Service (RADIUS) adalah protokol jaringan yang menyediakan manajemen Authentication, Authorization, dan Accounting (AAA) terpusat untuk komputer yang terhubung dan menggunakan layanan jaringan. RADIUS dikembangkan oleh Livingston Enterprises, Inc pada tahun 1991 sebagai sebuah server otentikasi akses dan protokol akuntansi dan kemudian dibawa ke Engineering Task Force (IETF) standar Internet.

Karena dukungan yang luas dan sifat mana-mana protokol RADIUS, sering digunakan oleh ISP dan perusahaan untuk mengatur akses ke jaringan internet maupun internal, jaringan nirkabel, dan layanan e-mail terintegrasi. Jaringan ini dapat menggabungkan modem, DSL, jalur akses, VPN, port jaringan, web server, dan sebagainya.

RADIUS merupakan protokol client / server yang berjalan pada lapisan aplikasi, menggunakan UDP sebagai transport. Remote Access Server, Virtual Server Private Network, saklar Jaringan dengan otentikasi berbasis pelabuhan, dan Network Access Server (NAS), semua gateway yang mengontrol akses ke jaringan, dan semua memiliki komponen klien RADIUS yang berkomunikasi dengan RADIUS server. RADIUS server biasanya proses latar belakang berjalan pada UNIX atau Microsoft Windows Server.

RADIUS memiliki tiga fungsi:

- untuk mengotentikasi pengguna atau perangkat sebelum memberikan mereka akses ke jaringan,

- untuk mengotorisasi para pengguna atau perangkat untuk layanan jaringan tertentu dan

- untuk menjelaskan penggunaan layanan tersebut.

Salah satu produk RADIUS yang opensource adalah Freeradius Server. Freeradius Server adalah daemon untuk unix dan unix seperti rotoc operasi yang memungkinkan seseorang untuk membuat sebuah rotocol server radius, yang dapat digunakan untuk Otentikasi dan Akuntansi berbagai jenis akses jaringan. Untuk menggunakan server, anda juga membutuhkan benar klien pengaturan yang akan berbicara dengan itu, termasuk server terminal, Ethernet Switch, Wireless Access Point atau PC dengan perangkat lunak yang sesuai yang mengemulasi itu (PortSlave, radiusclient, dan sebagainya).

Konfigurasi FreeRadius Proxy

Pre konfigurasi

Dianggap sudah menginstal proxy server squid dan menginstal webserver apache2. Pre konfigurasi dapat dilihat pada post berikut.

Konfigurasi

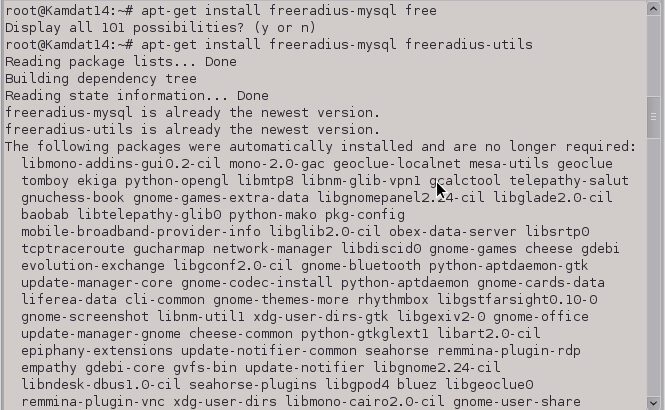

Instalasi Freeradius. Paket yang diinstal adalah freeradius-mysql dan freeradius-util.

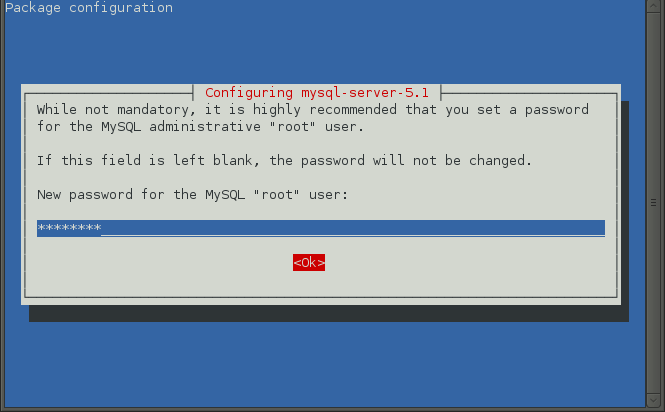

Kemudian install database mysql. Paket yang diinstal adalah mysql-server mysql-client

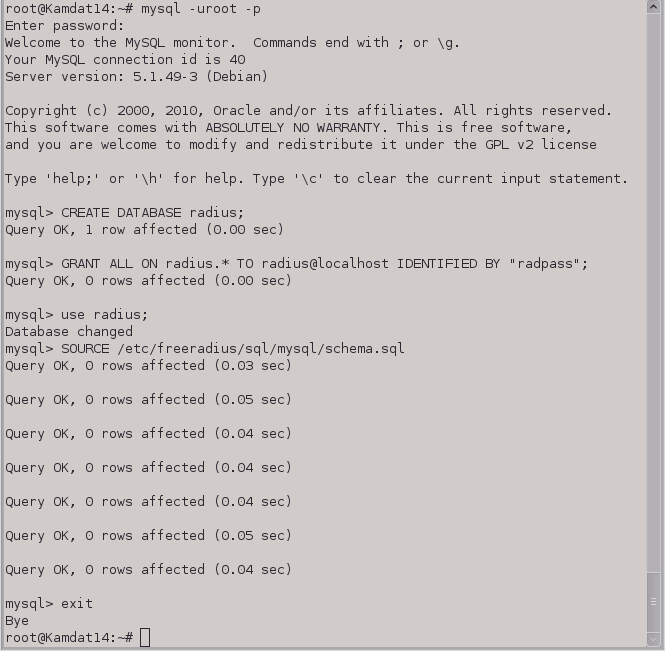

Setelah mysql terinstal, buat database Radius dan buat user radius serta memberikan privilege ke user radius. Untuk skema database radius, import skema dari /etc/freeradius/sql/mysql/schema.sql.

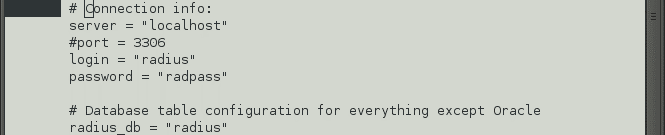

Seting konfigurasi koneksi radius dengan database. Buka file /etc/freeradius/sql.conf dan masukkan konfigurasi database mysql.

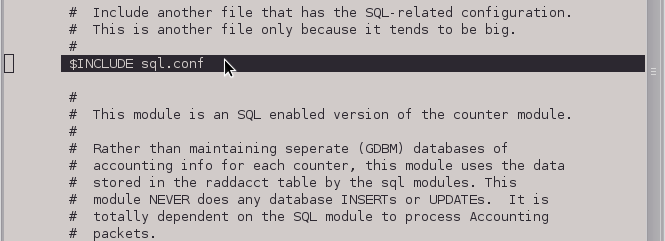

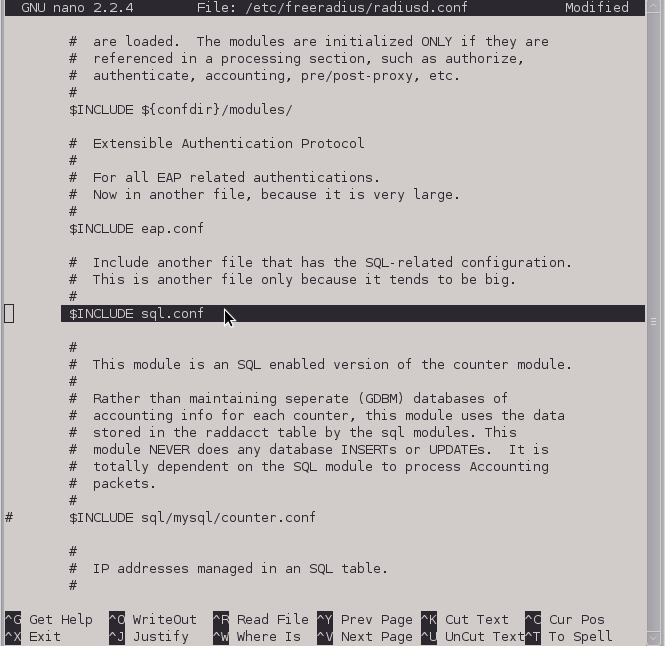

Kemudian include-kan hasil konfigurasi database ke konfigurasi services Radius. Buka file /etc/freeradius/radiusd.conf, hilangkan tanda # pada baris $INCLUDE sql.conf.

Untuk memberikan akses penyimpanan data pada mysql untuk meng-authorize, meng- accounting dan mengijikan session pada default enabled site, edit /etc/freeradius/sites-available/default dan hilangkan tanda comment pada baris yang mengandung sql di bagian authorize{} dansql di bagian accounting{}, dan sql di bagian session{}.

Kemudian untuk mengijinkan virtual server inner-tunnel (virtual server yang hanya mengijinkan request untuk melakukan tunneling dalam server radius sendiri) untuk me-request bertipe EAP-TTLS dan PEAP, edit /etc/freeradius/sites-available/inner-tunnel, dan hilangkan tanda comment yang mengandung sql di dalam bagian authorize {} dan di bagian session {}.

!Menghilangkan hilangkan tanda comment pada baris yang mengandung ‘sql’ di bagian authorize{} pada inner-tunnel](/images/2013-07-05-radius-proxy-pada-virtual-private-server/7.png)

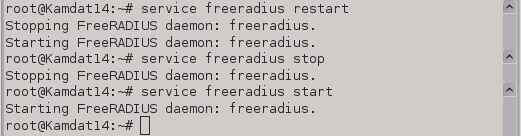

Untuk meng-apply hasil konfigurasi dan mengecek apakah radius berjalan dengan baik restart service Freeradius dan kemudian stop dan start kembali service tersebut.

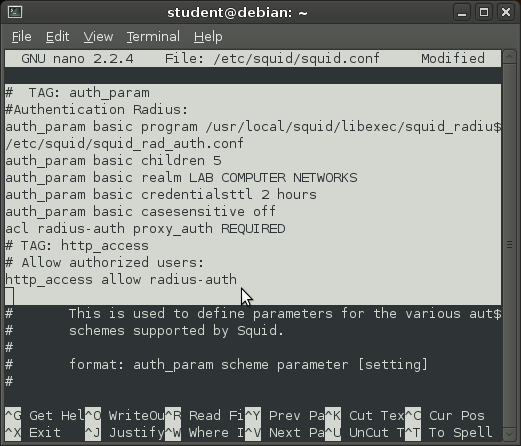

Kemudian konfigurasi squid.conf pada file /etc/squid/squid.conf dan tambahkan konfigurasi dibawah ini:

# TAG: auth_param

#Authentication Radius:

auth_param basic program /usr/local/squid/libexec/squid_radius_auth –f /etc/squid/squid_rad_auth.conf

auth_param basic children 5

auth_param basic realm LAB COMPUTER NETWORKS

auth_param basic credentialsttl 2 hours

auth_param basic casesensitive off

acl radius-auth proxy_auth REQUIRED

# TAG: http_access

# Allow authorized users:

http_access allow radius-auth

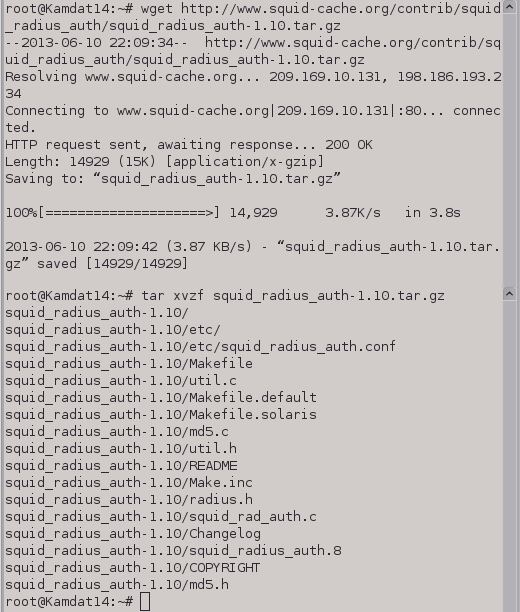

Download plugin radius, kemudian ekstrak.

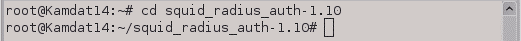

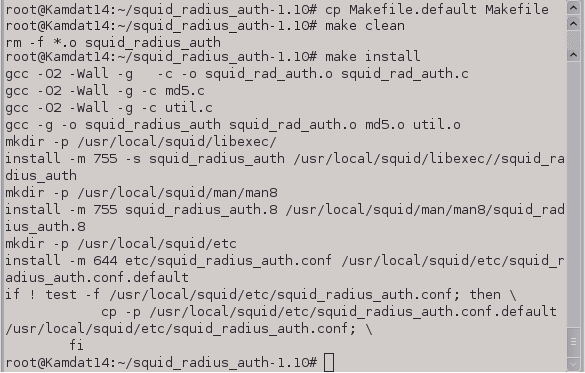

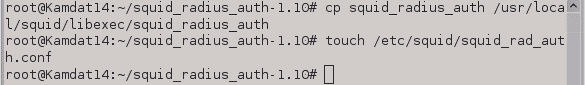

Pindah ke hasil direktori hasil ekstraksi squid_radius_auth-1.10, kemudian install plugin:

Kemudian Copy file binari plugin radius auth ke /usr/local/squid/libexec/squid_radius_auth. Kemudian buat file konfigurasi plugin radius:

touch /etc/squid/squid_rad_auth.conf

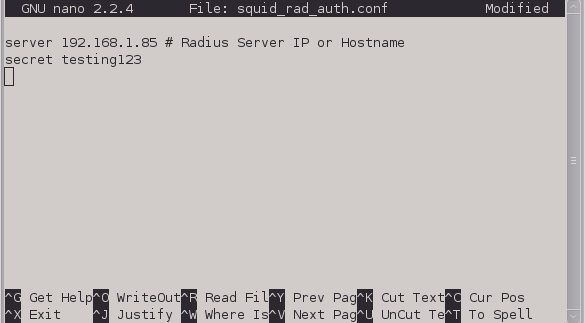

Masukkan konfigurasi berikut ke file squid_rad_auth.conf

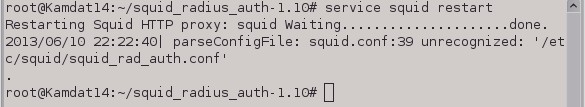

Kemudian restart service squid untuk meng-apply hasil konfigurasi.

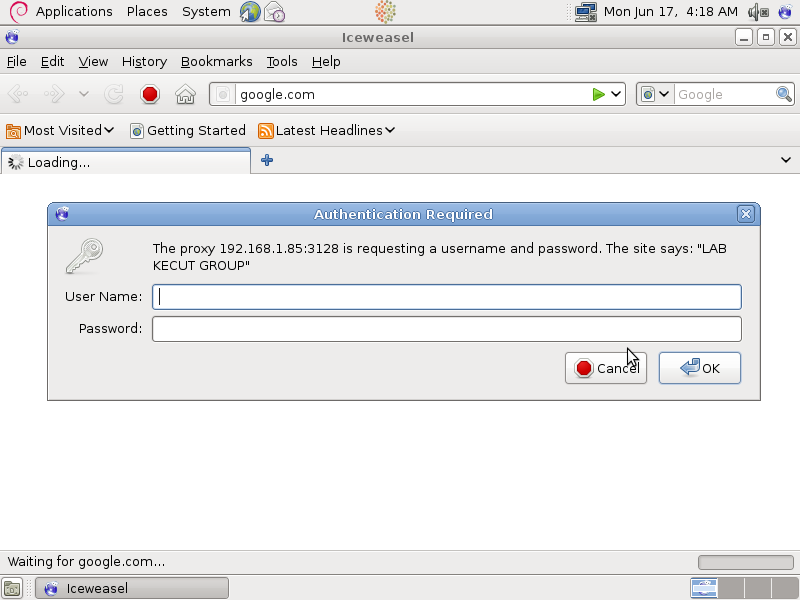

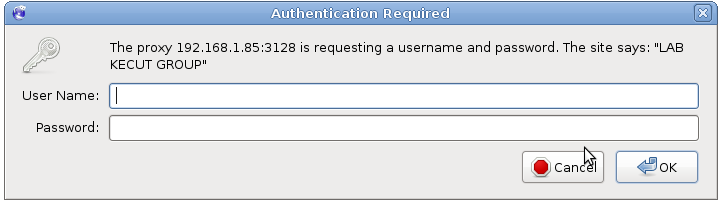

Setup browser client dengan proxy alamat IP proxy server dan port 3128. Ketika Anda mulai browsing dengan browser akan muncul form login sebagai berikut:

Untuk mempermudah manajemen Freeradius, install daloradius sebagai user interface manajemen

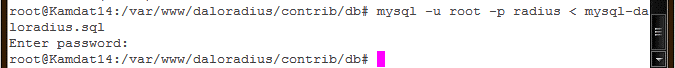

Ekstrak daloradius kemudian pindahkan ke var/www/. Kemudian masuk ke direktori ../daloradius/contrib/db. Kemudian tambahkan tabel-tabel daloradius untuk menambahkan beberapa tabel dalam database radius.

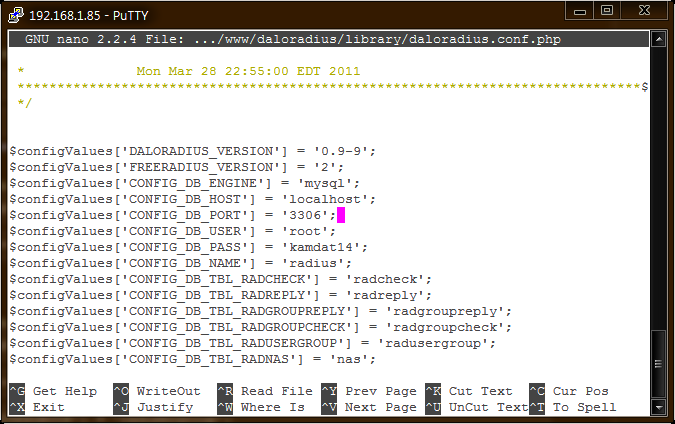

Kemudian konfigurasi koneksi database ke daloradius ke ../daloradius/library/daloradius.conf.php.

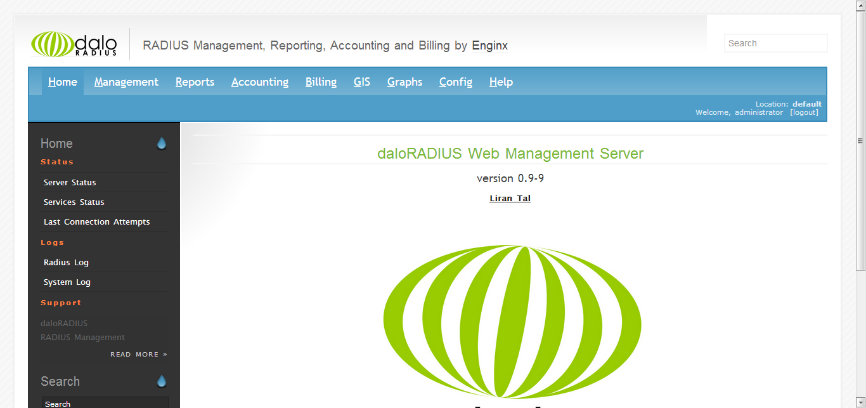

Jika mengalami error dalam konfigurasi install paket php5-gd, php-pear dan php-db. Berikut hasil konfigurasi daloradius:

Hasil penambahan user

Dan hasilnya adalah: